はじめに

こんにちは、まとまとです。

先日、このサイトに不審なアクセスがあり、調査してみたところ、WordPressプラグインの脆弱性を狙った攻撃が行われていたことがわかりました。幸い、標的となったプラグインは導入していなかったため実害はありませんでしたが、「もし違う脆弱性を突かれていたら…」と思うとゾッとしました。

改めてWordPressのセキュリティについて見直すべきだと感じたので、今回記事としてまとめておきます。

ちなみに私は、本業でWordPressのプラグイン開発経験があり、個人でも数年間WordPressサイトを運営していますので、専門的な観点からわかりやすく解説できればと思います。ぜひ最後までお付き合いください。

なぜセキュリティ対策をしないといけないのか?

「自分のサイトには大した情報がないから狙われるわけがない」と思っていませんか?

実はそれが一番危険な考え方です。攻撃者は狙いやすいサイトを自動的に見つけて攻撃してくるため、情報の有無は関係ありません。私のサイトもまだ新しく建てたばかりで大した情報はないですが、攻撃対象になってしましました。おそらく新しく建てられたサイトを総当たりで攻撃しているのでしょう。

では、攻撃された場合、WordPressサイトはどのように利用されてしまうのか?

ここでは、悪用されるパターンを3つに分類して説明します。

サイトデータを悪用される

一番わかりやすいのは、管理画面に侵入されて中の情報を盗まれるケースです。

たとえば:

- 管理者メールアドレスやログイン情報が盗まれる

- お問い合わせフォームから送信された**顧客情報(氏名、電話番号、メールアドレスなど)**が抜き取られる

- Cookieやセッション情報が盗まれ、ユーザーになりすまされる

さらに怖いのは、メールアドレスやパスワードを他のサービスと使い回していた場合、その情報を使ってAmazonなどで不正購入されるなど、被害があなたの“外側”にも広がってしまう点です。

サイト自体を悪用される

次に多いのが、サイトそのものが乗っ取られ、他の目的に使われるケースです。

具体的には:

- あなたのサイトにフィッシングページが設置され、他人の個人情報を盗む

- 訪問者が気づかないうちにマルウェアをダウンロードさせられる

- あなたのサイトがアダルト・詐欺サイトへ自動リダイレクトされる

このように、知らないうちに加害者にされてしまうのが恐ろしいところです。

サーバー環境を悪用される(=攻撃の踏み台にされる)

最後に、あなたのWordPressサイトがサーバーごと攻撃の拠点にされるケースです。これはとても見えづらく、気付きにくいのが特徴です。

たとえば:

- DDoS攻撃の中継サーバーとして使われる

- サーバーからスパムメールが大量に送信される

- サーバーリソースを大量に活用される。

結果として、サーバー会社にアカウント凍結されたり、思わぬ請求が来ることもあります。

最低限のセキュリティ対策5選

ここまで攻撃された場合のリスクを紹介しました。使ってないWordpressのサイトありませんか?使わないのであれば止めてしまった方がいいですよ。ここからは実際にどうやって対策したらいいかを5つご紹介していきたいと思います。

2段階認証の追加

Two-Factorというプラグインを私は入れております。スマホで生成されたランダムな数値をログインするときに求められる認証になります。Wordpressに入れるだけでなく、スマホにもインストールが必要です。

- まず、自分のスマホでGoogle Authenticatorを入れます。Google Authenticatorを開いて右下の+マークがあるのでそちらからQRコードをスキャンを選択します。

- そしたら、管理画面のユーザー一覧から自分のユーザーを選択すると下の方にQRコードが出ているのでそれをスキャンします。

- スマホと連携が完了したのでログインするときにこちらで表示されている数値列を入力することで完了になります。

上記を行えば、ユーザー、パスワードがバレても管理画面には入らせない仕組みができます。

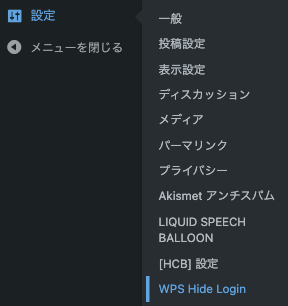

管理者画面のURLを変更

管理画面のURLを変更するのもかなり有効です。通常はwp-admin, adminなどをURLの後ろにつけるとログインページに行けますが、これを変更することによりそもそも入力する場所を特定させないという施策になります。以下のプラグインを利用しています。

インストールして有効化したら、設定からWPS Hide LoginでURLを変更できます。ログインURLは忘れないようにブックマークバーにでも登録しましょう。

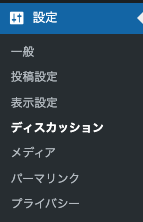

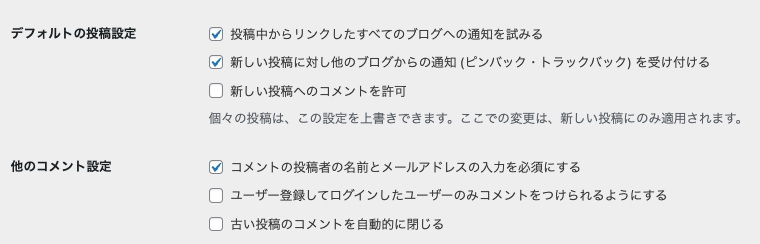

コメントを非表示にする

コメント欄はスパムの温床になります。特に使っていない場合はオフにしましょう。検索フォームなど他にフォームなどあればできるだけオフにしてください。

フォーム経由でのSQLインジェクションやクロスサイトスクリプティング(XSS)の入り口になることもあります。

やり方

設定→ディスカッションに飛んでください。

以下のように、新しい投稿へのコメントを許可のチェックを外してください。また、ユーザー登録してログインしたユーザーのみコメントをつけられるようにするもチェックを外してください。ログインURLがバレてしまうため。

セキュリティプラグインの導入

Wordfenceを私は入れました。メールアドレスの登録は必要ですが、無料で利用できるのでとても便利です。攻撃があったときに検知できる仕組は何かしら入れておいた方がいいです。

こちらも、プラグイン追加から検索をしてもらい、プラグインを有効化した際に無料ライセンスで登録してください。

WordPress・プラグイン・テーマのアップデートをこまめに行う

WordPressに限らず、脆弱性は日々発見されています。特にプラグインやテーマの古いバージョンを放置していると、既知の脆弱性を突かれて簡単に侵入されてしまいます。

使用していないテーマやプラグインは削除し、使っているものは必ず定期的にアップデートを行いましょう。

自動更新を設定するのも有効です。使っていないサイトであれば特に、こまめにログインしてアップデート状況を確認する癖をつけてください。

おわりに

WordPressはとても便利なツールですが、その反面、狙われやすいというリスクも常に抱えています。

「自分のサイトには関係ない」と思っていたら、すでに踏み台にされているかもしれません。

これらの対策で大きなトラブルを防ぐことができます。

ぜひこの記事を参考に、できるところからセキュリティ対策を見直してみてください。

おまけ

私が攻撃をされたのは、インドから「youtube downloader」というプラグインの脆弱性をついた攻撃でした。プラグインを入れる前に脆弱性がないか調べる癖をつけるといいと思います!ご閲覧ありがとうました。